Wie baut man ein sicheres und skalierbares System zur Erkennung von Anomalien auf? – Teil 2

Im ersten Teil des Artikels habe ich versucht zu erklären, welches umfassende Know-how für den Aufbau dieses Systems erforderlich ist. In diesem 2. Teil beschreibe ich die Werkzeuge, die notwendig sind, damit das System funktioniert.

Die richtigen Werkzeuge

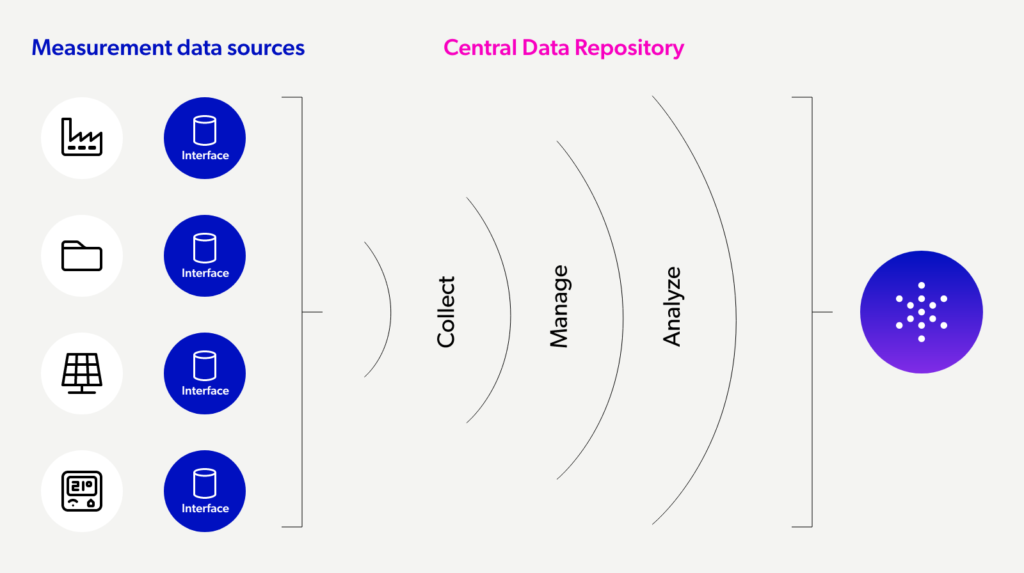

Das Zentrale Daten Repository – CDR (Central Data Repository)

Im Rahmen von Smart RDM verwenden wir am häufigsten OSIsoft PI Daten Repository. Diese Lösung hat sich in der Fertigungs- und Versorgungsindustrie auf der ganzen Welt bewährt. Im CDR verwenden wir hauptsächlich zwei Komponenten: Asset Framework (AF), in dem wir die Datenstruktur aufbauen, und das „Data Archive“, in dem wir Zeitreihen speichern. Darüber hinaus bieten wir eine Datenvisualisierung mit dem SmartRDM-Visualisierungsmodul. Diese Komponente geht jedoch über den Umfang des Big Data-Moduls hinaus. Wenn Sie neugierig geworden sind, finden Sie weitere Informationen unter www.smartrdm.com.

Nachdem die Daten in einem sicheren, zertifizierten Repository gespeichert wurden, ist es Zeit für den nächsten Schritt im Analyseprozess: die Datenverarbeitungsumgebung.

Kubernetes – was ist das und warum verwenden wir es?

Vereinfacht gesagt handelt es sich bei Kubernetes um eine Plattform für die Verwaltung, Automatisierung und Skalierung von containerisierten Anwendungen. Kubernetes arbeitet mit vielen Container-Tools zusammen. Die meisten Cloud-Lösungen unterstützen es ebenfalls.

Ein Container ist ein virtuell abgetrennter Teil von Ressourcen mit spezifischen Parametern, wie die Anzahl der Kerne, des Speichers und des Betriebssystems. In einer solchen isolierten Umgebung können wir Operationen durchführen, die in unserem Fall mit dem Start von Prozessen zur Datenanalyse zusammenhängen. Was ist der Vorteil eines solchen Containers? Der wichtigste Vorteil ist, dass er nur eine bestimmte Zeit lang verwendet wird. Nach Abschluss der Operation wird er entfernt und seine Ressourcen werden freigegeben. Außerdem ist er von der Umgebung isoliert und somit sicher. Als weiteren Vorteil bietet ein Container die Möglichkeit, die Kosten für Ressourcen, z. B. der Cloud, zu minimieren, da er nur für die Zeit verwendet wird, die zur Durchführung der Berechnung erforderlich ist.

Wenn ich die Cloud erwähne, stellt sich sofort die Frage nach der Datensicherheit.

Ich habe unsere Experten dazu befragt, und ich kann mit voller Überzeugung sagen: Ja, die Daten sind sicher. Grund dafür ist die Nutzung der Cloud. Analysen können sowohl auf lokalen, vom Netz getrennten Ressourcen als auch in der Cloud durchgeführt werden. Sie werden aber nicht in der Cloud gespeichert.

Der Analyseprozess beginnt lokal im zentralen Datenspeicher (CRD). Dieser befindet sich in unserem Fall per Definition auf den Ressourcen des Kunden. Der Prozess des Abrufs der für die Analyse benötigten Daten aus dem CRD wird auf einem lokalen Rechner ausgeführt. Dieser ist von der OT-Infrastruktur getrennt. Das Repository und die Sicherheit des lokalen Netzwerks gewährleisten in diesem Stadium die Sicherheit.

Anschließend werden die Daten über ein sicheres Protokoll an die Azure-Cloud gesendet, wo sie als Dateien gespeichert werden. Der Container, in dem die Analyse durchgeführt wird, wird in derselben Cloud erstellt. Dann werden die Dateien mit den Analyseergebnissen über ein sicheres Protokoll an den lokalen Rechner gesendet. Wie ich bereits schrieb, wird der Container geschlossen und alle Daten werden gelöscht. Auf dem gesamten Weg werden die Daten auf verschiedene Weise gesichert. Ob die Cloud oder lokale Ressourcen für die Durchführung der Analyse verwendet werden, hängt eher von den Sicherheitsrichtlinien des Unternehmens ab, da das Sicherheitsniveau vergleichbar ist.

Aber das ist noch nicht alles, was ich von unseren Experten gelernt habe. Es gibt noch genug Wissen für ein paar Artikel. Ich hoffe, dass das, was ich aus der Sicht eines Laien geschrieben habe, zeigt, wie wichtig Fachwissen und die Wahl der richtigen Werkzeuge sind. Wenn Sie mehr erfahren möchten, lade ich Sie zu unseren Blogartikeln und zur Website Smart RDM ein.

Interview geführt von: Jakub Ładyński